Comment l'Allemagne prépare la prochaine génération de débiles mentaux

L'information n'avait pas vraiment filtré de notre côté du Rhin jusqu'à son application le 1er avril 2024. J'ai d'ailleurs dû croiser les sources pour être sûr que ce ne soit pas un poisson d'avril... Bref, il est désormais légal en Allemagne de posséder jusqu'à 25g de cannabis séché ainsi que de faire pousser ses propres plants (3 maximum). Autrement dit, le désastre ne fait que commencer ! Pourquoi ? Parce que, contrairement à l'aspect marketing mis en avant sous le terme récréatif, le TétraHydroCannabinol (THC) modifie la structure cérébrale, notamment la morphologie et la croissance des neurones, ce qui a un impact direct sur le QI, la mémoire, et augmente fortement la probabilité de développer des troubles psychiques de type schizophrénie, bipolarité, psychose, dépression. Phénomènes qui sont particulièrement importants chez les adolescents, dont le cerveau est encore en formation. Naturellement, tout dépend de la dose ingérée, de la fréquence, de l'âge et du patrimoine génétique propre. Parmi les autres effets "rigolos", on peut noter également des potentiels troubles cardio vasculaires, pulmonaires, baisse de la testostérone, baisse de la fertilité, qui apparaissent à plus forte dose. D'autant plus que, comme tout produit psychoactif, il entraine une dépendance et peut être le pont vers des substances plus puissantes.

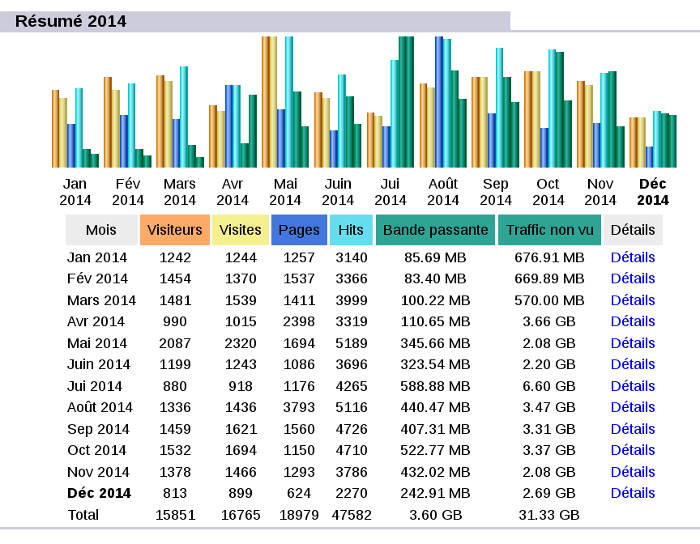

Bien sûr, il serait illusoire de croire que le cannabis est absent du continent Européen et que seuls les camés avachis au fond de la rue en consomment. Selon les estimations de 2021, environ 50% des 18-64 ans l'ont déjà testé. Mais il y a une différence majeure entre le fait qu'il soit prohibé, donc que son accès soit restreint (passer par un dealer n'est pas très glamour) et le fait qu'il soit en accès libre, où tout le monde a la possibilité de le consommer. Notamment les jeunes mineurs comme c'est le cas pour la cigarette. Même s'ils évitent une consommation active, ils seront plus fortement soumis à une consommation passive. D'ailleurs, avec cette réforme, l'industrie du tabac se frotte les mains. Eux qui subissent depuis de nombreuse années des politiques anti-tabac ont trouvé un nouveau levier pour attirer et fidéliser des nouveaux clients.

Cette mesure est un grave coup porté au marché noir des trafiquants. Encore une belle connerie que l'on peut lire/entendre parmi les arguments pro légalisation. En effet, les réseaux de trafiquants sont des structures extrêmement évolutives, qui s'adaptent très rapidement au marché, aux législations et aux contraintes des forces de l'ordre. Il y a une réelle intelligence de la part des cerveaux. C'est pour cela que les opérations de type Place Nette ne sont que du buzz inutile avec un déploiement de moyens considérables, mais sans effets sur le long terme. Pour tuer un réseau, il faut couper son approvisionnement, supprimer sa tête, supprimer ses ramures et rendre son terreau non fertile. Le dernier point étant un travail de longue haleine qui demande le plus de moyen, car il faudrait sortir les gens de la pauvreté, des enclos que sont les cités, les éduquer et leur offrir emploi et perspective d'avenir. En légalisant la consommation, le marché noir va devenir un marché gris. Les réseaux vont continuer leur trafic comme avant (une diversification sera probablement nécessaire pour certains), mais les condamner demandera encore plus de moyens pour réunir des preuves. Même si la politique de prohibition actuelle est un "échec" dans le sens où elle n'a pas réussit à éradiquer la consommation, elle permet pour autant de la contenir.

Comble de la perfidie, des politiques de sensibilisation aux dangers du cannabis seront mis en œuvre. Ou comment dire à la population On sait que c'est de la merde, on vous le dit, mais on l'autorise quand même. Il est triste de voir que cette mesure fait partie des revendications phares des écologistes depuis de nombreuses années. Une des rares mesures sur lesquelles ils ont pu avoir gain de cause, mais qui discrédite totalement le discours principal. Car les écologistes sont un parti important en Allemagne. Ils font actuellement parti de la coalition au pouvoir. Pour autant, ils n'ont pas réussi à pousser l'interdiction des pesticides à base de néonicotinoïde comme le glyphosate. Ils ont également voulu une sortie du nucléaire malgré la relance des centrales à charbon. On me chuchote à l'oreille que Volkswagen, BMW, Audi, Porsche sont tous des constructeurs Allemands... Leur seule victoire étant finalement une mesure populiste qui va créer des problèmes de santé publique. D'autant plus que la production locale de cannabis passe par des serres chauffées et des lampes à ultra-violet ou LED puissantes, grosses consommatrices d'énergie. On notera toutefois que le chanvre agricole, dont la teneur en THC est faible, est un matériaux très intéressant pour ses multiples usages, tout en étant beaucoup plus rustique et moins énergivore à produire.

Les soit disant économies réalisées en supprimant la lutte contre le cannabis n'existent donc pas puisqu'il y aura autant de trafic de drogue. Il faudra en plus ajouter des dépenses de prévention et augmenter les finances des hôpitaux publics, notamment dans les services psychiatriques. Le gouvernement Scholz n'est même pas capable de tirer profit de la situation avec un levier financier comme, par exemple, une taxe sur le cannabis (modèle appliqué au tabac). En effet, la production légale est déléguée à des "clubs" à but non lucratif et dont il faudra financer les "contrôles".

Pour autant, les Allemands ne sont pas les premiers à prendre une telle mesure. En effet, c'était déjà le cas dans plus de la moitié des états Américains, du Canada. En Europe, les Pays-Bas et le Luxembourg ont déjà sauté le pas. Mais ici on parle de l'Allemagne, qui possède presque 20% de la population de l'Union Européenne (actuellement le plus peuplé). L'Allemagne, jusqu'ici le bon élève, le modèle. Autrement dit, un effet boule de neige est à prévoir dans les prochaines années. En attendant, les 9 pays frontaliers de la république fédérale vont pouvoir bénéficier de cette brèche.